VPN (mạng riêng ảo) thường được nhắc tới như công cụ bảo vệ dữ liệu cá nhân khi lướt web, nhưng thực tế chúng có giới hạn rõ rệt — và trong một số trường hợp, dịch vụ VPN còn có thể làm tăng rủi ro nếu nhà cung cấp không minh bạch. Bài viết này phân tích chi tiết những điểm yếu phổ biến của VPN, so sánh hành vi của nhà cung cấp, và chỉ ra các biện pháp bổ trợ cần thiết để bảo vệ footprint trực tuyến của bạn.

Không phải mọi VPN đều như nhau

Mọi VPN đều tuyên bố mã hóa lưu lượng và che IP, nhưng cách họ thực hiện và chính sách lưu log có sự khác biệt lớn. Về mặt kỹ thuật, khi bạn kết nối VPN, dữ liệu được mã hóa từ thiết bị của bạn tới máy chủ VPN, rồi được giải mã trước khi đi ra Internet — tức là máy chủ VPN có khả năng truy cập một phần dữ liệu duyệt web của bạn. Điều then chốt là nhà cung cấp lưu trữ và xử lý dữ liệu đó như thế nào.

Một số nhà cung cấp “không log” đã bị phanh phui lưu log và chia sẻ dữ liệu với bên thứ ba (xem ví dụ về PureVPN được báo cáo trên MakeUseOf). Báo cáo thử nghiệm từ Consumer Reports cũng chỉ rõ nhiều dịch vụ VPN thiếu minh bạch về thời hạn lưu trữ và chính sách chia sẻ dữ liệu. Do đó, đọc kỹ điều khoản dịch vụ và chính sách quyền riêng tư là bước bắt buộc trước khi tin tưởng giao lưu lượng của bạn cho một VPN.

Giao diện ứng dụng và logo nhiều VPN khác nhau đang hiển thị trên màn hình, đại diện cho sự khác biệt về chính sách bảo mật giữa các nhà cung cấp

Giao diện ứng dụng và logo nhiều VPN khác nhau đang hiển thị trên màn hình, đại diện cho sự khác biệt về chính sách bảo mật giữa các nhà cung cấp

VPN không bảo vệ bạn khỏi mọi hình thức theo dõi

VPN che địa chỉ IP và giúp ISP khó lòng ghi nhận trực tiếp lịch sử truy cập của bạn, nhưng nó không vô hiệu hóa các công cụ theo dõi khác. Các nhà quảng cáo và bên thu thập dữ liệu sử dụng cookie, tracking pixel, và kỹ thuật fingerprinting (dấu vân tay trình duyệt) để nhận dạng và theo dõi người dùng mà không cần địa chỉ IP.

HTTPS bảo vệ nội dung trao đổi với hầu hết website hiện nay, nhưng metadata như địa chỉ IP, thời gian kết nối, và kích thước gói tin vẫn có thể bị lộ cho các bên trung gian. VPN chỉ giải quyết một phần — chống lộ IP — còn các biện pháp như trình duyệt hướng về quyền riêng tư, chặn tracker, và DNS được mã hóa mới là hàng rào bổ sung quan trọng.

Tham khảo các nguồn phân tích kỹ thuật và hướng dẫn bảo mật để kết hợp: sử dụng trình duyệt privacy-first, cài tiện ích chặn tracker, bật DNS-over-HTTPS/QUIC, và kiểm tra các quyền ứng dụng trên thiết bị của bạn.

Một số website sẽ từ chối kết nối VPN

Nhiều dịch vụ trực tuyến — đặc biệt là nền tảng streaming và ngân hàng — chặn IP đến từ trung tâm dữ liệu hoặc các phạm vi IP gắn với VPN. Netflix, các nền tảng nội dung địa phương, hoặc hệ thống quản lý rủi ro của ngân hàng có thể nghi ngờ hoạt động bất thường khi phát hiện IP “không khớp” với vị trí thực tế, dẫn tới bị chặn hoặc yêu cầu xác thực thêm.

Khi cần truy cập dịch vụ nhạy cảm (ví dụ: ngân hàng), cách thực tế là tắt VPN tạm thời hoặc chuyển sang máy chủ VPN gần vị trí thực để tránh bị khóa tài khoản. Trong trường hợp bạn phải truy cập tài khoản nhạy cảm thường xuyên, cân nhắc cấu hình split tunneling để chỉ định trang cụ thể không đi qua VPN.

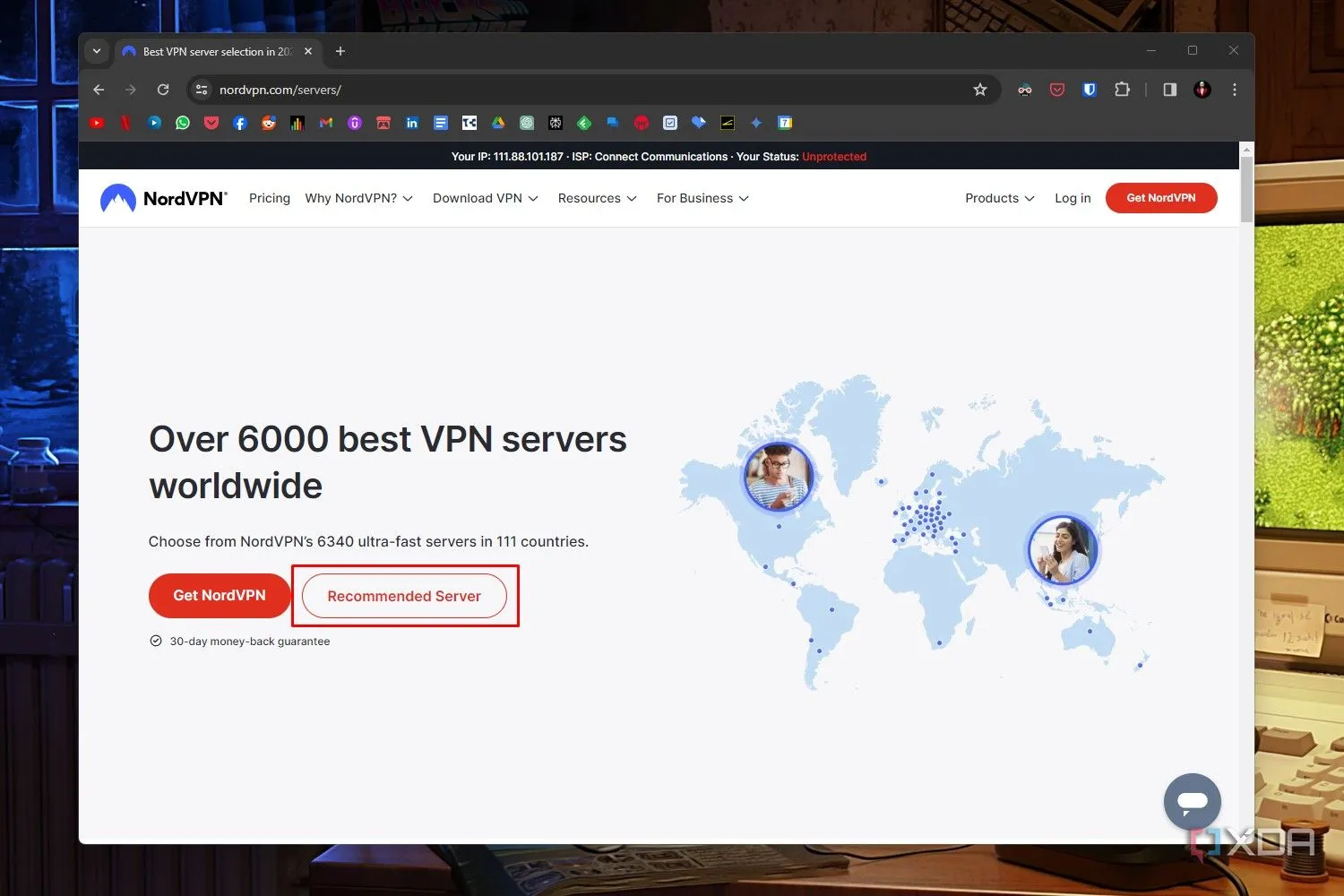

Trang giao diện NordVPN hiển thị danh sách máy chủ khuyến nghị, minh họa việc lựa chọn server để giảm độ trễ và tránh bị chặn dịch vụ

Trang giao diện NordVPN hiển thị danh sách máy chủ khuyến nghị, minh họa việc lựa chọn server để giảm độ trễ và tránh bị chặn dịch vụ

VPN có thể làm chậm kết nối và tiêu tốn băng thông

Mã hóa và việc chuyển tiếp lưu lượng qua máy chủ trung gian thường khiến tốc độ giảm — với một số dịch vụ, hiệu năng có thể giảm đến 30–50% tùy vào khoảng cách tới server, độ ổn định mạng, và giao thức VPN. Điều này ảnh hưởng rõ với game thủ (ping cao), người dùng giới hạn dữ liệu, hoặc các hộ gia đình nhiều thiết bị cùng dùng mạng.

Giải pháp giảm thiểu: chọn server gần bạn, dùng giao thức có hiệu năng tốt (nhưng cân nhắc rủi ro khi chuyển khỏi OpenVPN nếu bạn chưa hiểu rõ khác biệt), hoặc cấu hình split tunneling để chỉ một phần lưu lượng đi qua VPN. Nếu bạn có kỹ năng, vận hành VPN riêng (self-hosted VPN server) có thể giúp kiểm soát băng thông và dữ liệu tốt hơn, mặc dù không phải ai cũng có điều kiện kỹ thuật để làm.

Hãy xem VPN như một lớp trong chiến lược bảo mật nhiều lớp

Kết luận thực dụng: VPN là công cụ hữu ích nhưng không phải là giải pháp duy nhất cho quyền riêng tư. Để giảm thiểu rủi ro, áp dụng chiến lược bảo vệ đa tầng:

- Chọn nhà cung cấp VPN minh bạch, có chính sách “không log” được kiểm toán độc lập nếu có.

- Sử dụng trình duyệt bảo mật, tiện ích chặn tracker, và bật DNS-over-HTTPS/DoT.

- Cân nhắc split tunneling cho các ứng dụng/website cụ thể.

- Cập nhật phần mềm, đặt mật khẩu mạnh và bật xác thực hai yếu tố.

- Với khả năng, triển khai VPN riêng (hoặc VPN self-hosted) để kiểm soát hoàn toàn dữ liệu.

Các báo cáo chuyên môn từ Consumer Reports và bài phân tích kỹ thuật trên XDA Developers cung cấp nền tảng để so sánh nhà cung cấp và hiểu rõ những giới hạn của VPN. Đừng để khẩu hiệu “không log” trở thành duy nhất tiêu chí chọn VPN — minh bạch, kiểm toán độc lập, và chính sách lưu trữ dữ liệu mới là điều quyết định.

Bạn nghĩ sao về vai trò của VPN trong chiến lược bảo mật cá nhân của mình? Hãy chia sẻ dịch vụ VPN bạn đang dùng và trải nghiệm thực tế — hoặc tìm hiểu thêm các lựa chọn an toàn tại nguồn tin uy tín trước khi quyết định.